PoC cho lỗ hổng kernel dành cho iOS 17.4.1 trở xuống sắp ra mắt

Apple vào thứ Hai đã phát hành iOS và iPadOS 17.5, với phần lớn bản cập nhật này bao gồm một số bản vá bảo mật. Ở đầu trang web của Apple về nội dung bảo mật của iOS 17.5 và iPadOS 17.5 là CVE-2024-27804, một lỗ hổng kernel đặc biệt trong AppleAVD có khả năng cho phép ứng dụng thực thi mã tùy ý với quyền kernel.

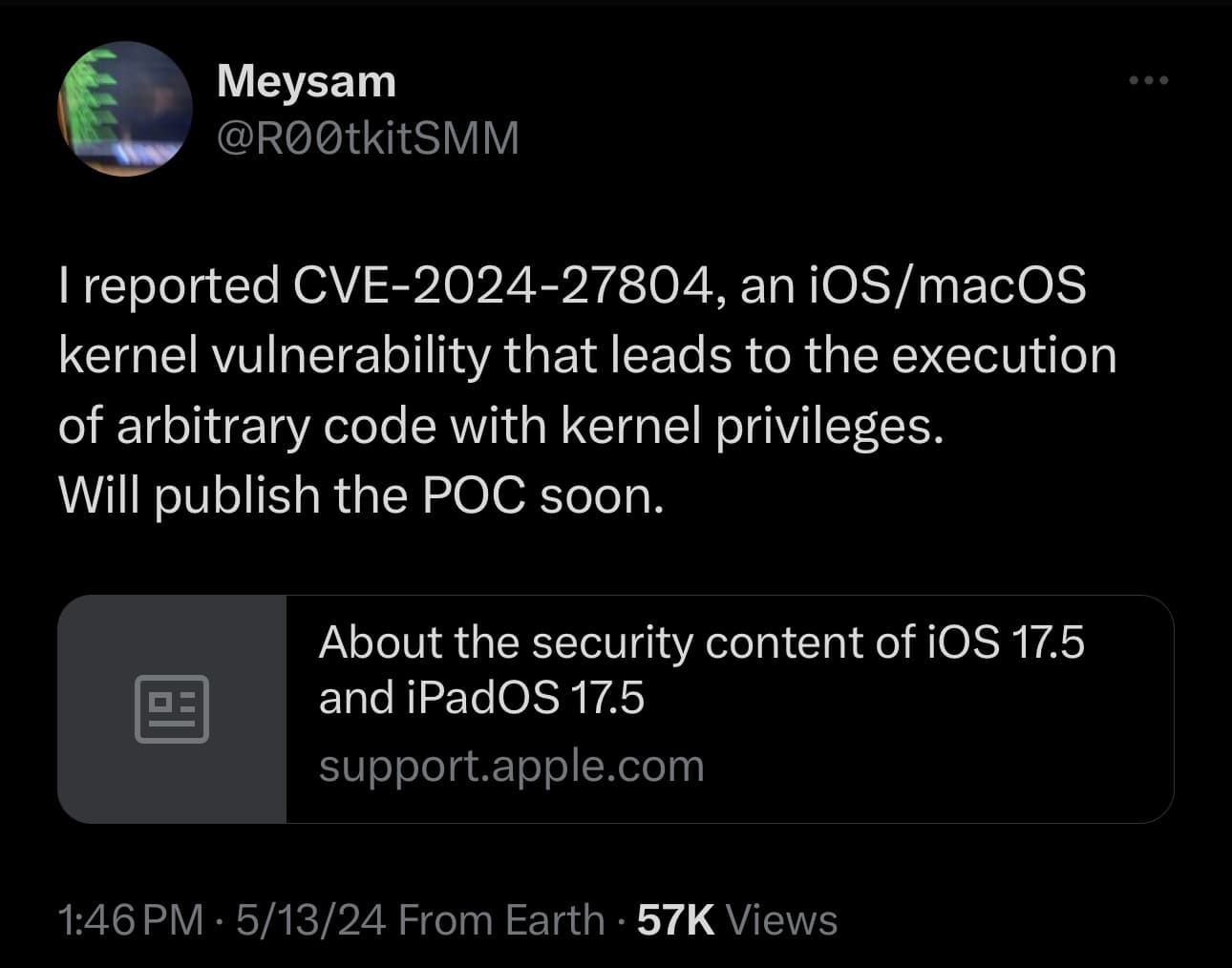

Đây chính là những điều chúng ta muốn nghe trong cộng đồng jailbreak, và CVE-2024-27804 đang thu hút sự chú ý của người phát hiện. Meysam Firouzi (@R00tkitSMM) trên X (trước đây là Twitter) dường như Firouzi có kế hoạch công bố một bản minh chứng khái niệm (PoC) về lỗ hổng kernel này sớm:

@R00tkitSMM gợi ý rằng một bản viết về PoC cho CVE-2024-27804 sắp ra mắt. Vậy điều này có ý nghĩa gì? TTJB sẽ giải thích cho bạn dưới đây.

POC mới sắp phát hành là gì

Điều này có nghĩa là một lỗ hổng kernel sắp có một bản minh chứng khái niệm (POC) có thể hỗ trợ các hacker phát triển một exploit kernel có thể được sử dụng cho nhiều mục đích khác nhau trên firmware iOS và iPadOS 17.4.1 và cũ hơn. Điều đó có nghĩa là, những ai muốn jailbreak thiết bị của mình trong tương lai nên tránh cập nhật lên firmware iOS và iPadOS 17.5 mới phát hành.

Chúng tôi cũng nên thêm rằng một PoC không đảm bảo sự phát triển của một exploit kernel, nhưng nó giúp thúc đẩy quá trình phát triển một exploit. Nếu một exploit kernel trở nên khả thi nhờ vào PoC này, điều đó cũng không đảm bảo rằng chúng ta có thể sử dụng nó cho jailbreak, vì chúng ta cũng cần một cái gọi là Secure Page Table Monitor (SPTM) bypass cho các thiết bị arm64e chạy iOS và iPadOS 17.

Nó có thể giúp jailbreak không?

SPTM ngăn chặn hacker can thiệp vào bộ nhớ kernel trên iOS và iPadOS 17, vì vậy chúng ta cần phải có khả năng vượt qua biện pháp này để sử dụng exploit kernel một cách đáng tin cậy cho bất kỳ điều gì quan trọng như jailbreak. SPTM là mới đối với iOS và iPadOS 17, và trong iOS và iPadOS 16 và các phiên bản trước đó, các nhà làm jailbreak đã sử dụng các PPL (Page Protection Layer) bypass cùng với các exploit kernel để tạo ra jailbreak. Một PPL bypass chính là điều đã mất nhiều thời gian để jailbreak Dopamine v2 thành hiện thực, vì chúng ta đã có exploit Kernel File Descriptor (KFD) nhưng không có PPL bypass, cho đến khi một PPL bypass xuất hiện nhờ vào chiến dịch triangulation của đội ngũ Kaspersky.

Hiện tại, chúng ta chưa có một SPTM bypass, nên ngay cả khi một exploit kernel được phát hành dựa trên PoC sắp tới này, chúng ta cũng không có cách nào để tạo jailbreak cho các thiết bị arm64e. Nó sẽ là một exploit kernel độc lập có thể được sử dụng cho các hack như những gì được sử dụng trong Kernel File Descriptor (KFD) và MacDirtyCow (MDC) cùng các tiện ích như Misaka và PureKFD.

Các thiết bị arm64 cũ hơn, vốn đã dễ bị tấn công bởi exploit bootrom checkm8, có thể sử dụng một exploit kernel mà không cần SPTM bypass để jailbreak, và do dựa trên exploit kernel thay vì exploit bootrom, jailbreak sẽ là semi-untethered thay vì semi-tethered. Đáng tiếc là, các iPhone arm64 không hỗ trợ iOS 17, nên chỉ có một số ít các iPad cũ và không phổ biến chạy iPadOS 17 có thể tận dụng điều này.

Đó là tóm tắt ngắn gọn về cách điều này liên quan đến jailbreak, nhưng nó vẫn là một bước tiến đúng hướng.

Nó có giúp cài TrollStore không?

Khai thác này cũng có thể giúp chúng ta có thể đạt được cách cài đặt TrollStore cho iOS/iPadOS 16.7 RC và 17.0 (chỉ có thể cài được trên 16.7 RC và 17.0 vì chúng có khai thác Core Trust còn các phiên bản khác đều sẽ không thể cài được TrollStore)

Ví dụ, một exploit kernel là tất cả những gì chúng ta cần để có được phương pháp cài đặt TrollStore trên các phiên bản iOS/iPadOS 16 mới hơn và 17.0. Sau cùng, tiện ích ký vĩnh viễn TrollStore phổ biến hoạt động trên iOS/iPadOS 17.0, nhưng hiện tại chưa có cách nào để cài đặt nó trên firmware này cho đến khi một exploit kernel trở nên khả dụng.

Kết luận

Với sự hào hứng mà điều này mang lại do sự im lặng kéo dài liên quan đến bất kỳ điều gì liên quan đến iOS và iPadOS 17 trong lĩnh vực hack iPhone và iPad gần đây, đây là tin tức đặc biệt tốt và chúng tôi sẽ theo dõi chặt chẽ các diễn biến có thể mang lại lợi ích cho cộng đồng hack iPhone.